WTT 2026 – Identidade sob controle: como integrar Keycloak e OAuth2 em uma arquitetura BFF moderna

No dia 16 de abril de 2026, os alunos da Faculdade de Computação e Informática (FCI) da Universidade Presbiteriana Mackenzie (campus Higienópolis) participaram do Workshop de Tecnologia e Tendências 2026 (WTT 2026). O WTT 2026 é uma iniciativa da FCI para destacar as práticas e processos tecnológicos mais recentes da comunidade profissional e acadêmica, promovendo o contato dos alunos com temas relevantes e inovadores.

A equipe (alunos e laboratoristas) do laboratório MackLeaps propôs a realização de três Workshops realizados em dias consecutivos, cada um abordando um aspecto diferente de uma arquitetura de software voltada à segurança das aplicações.

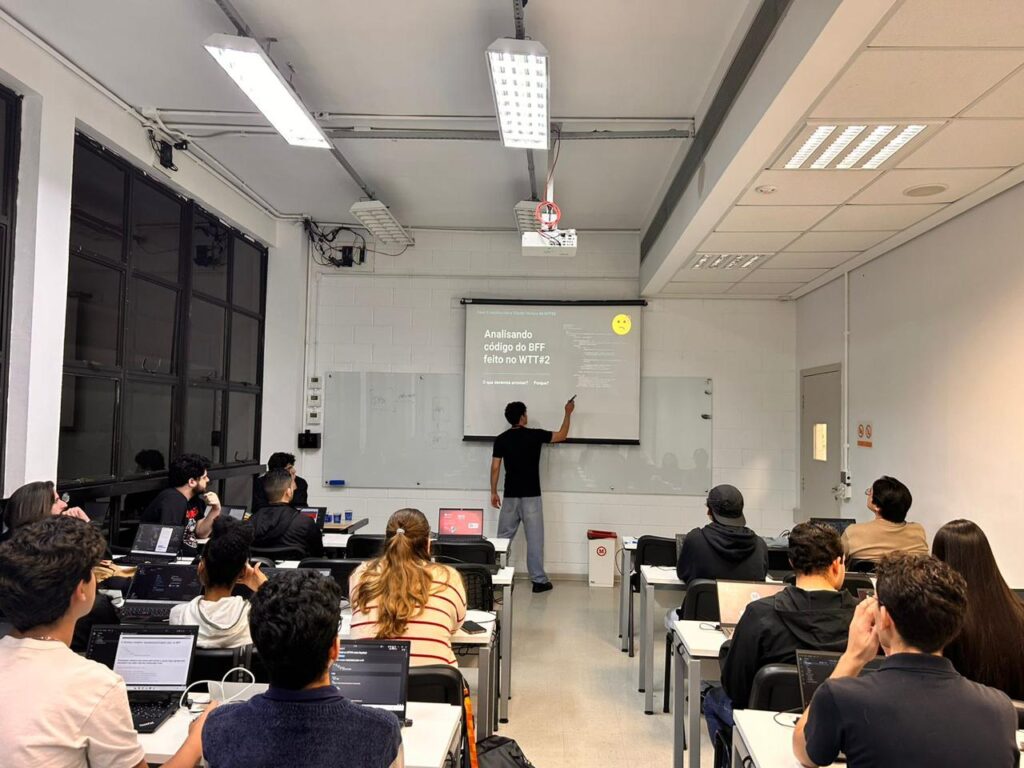

Eric Denser, aluno do 3 semestre de Ciência da Computação e estágiario do laboratório, conduziu as duas sessões do dia, uma pela manhã e outra à noite. O tema era “Gerenciamento de Identidade com Keycloak” e representou o encerramento do ciclo iniciado nos dois dias anteriores, completando a arquitetura de segurança construída ao longo do evento.

O ponto de partida: uma dívida técnica herdada

O terceiro dia começou com uma provocação: abrir o código produzido no WTT#2 e apontar, linha por linha, o que estava errado nele.

A aplicação funcionava — frontend em Vue.js conversando com um BFF em Spring Boot, rotas protegidas, sessão gerenciada. Mas a autenticação entre o BFF e a API de destino dependia de uma API Key hardcoded diretamente no código. Uma solução provisória que, em qualquer ambiente real, representaria uma vulnerabilidade crítica: qualquer pessoa com acesso ao repositório teria acesso irrestrito à API.

Além disso, sem um protocolo de identidade padronizado, perguntas fundamentais ficavam sem resposta: quem exatamente é o usuário autenticado? Sua sessão ainda é válida no servidor? Como garantir que um logout encerre a sessão em todos os pontos da arquitetura, e não só no navegador?

Apresentando o Keycloak

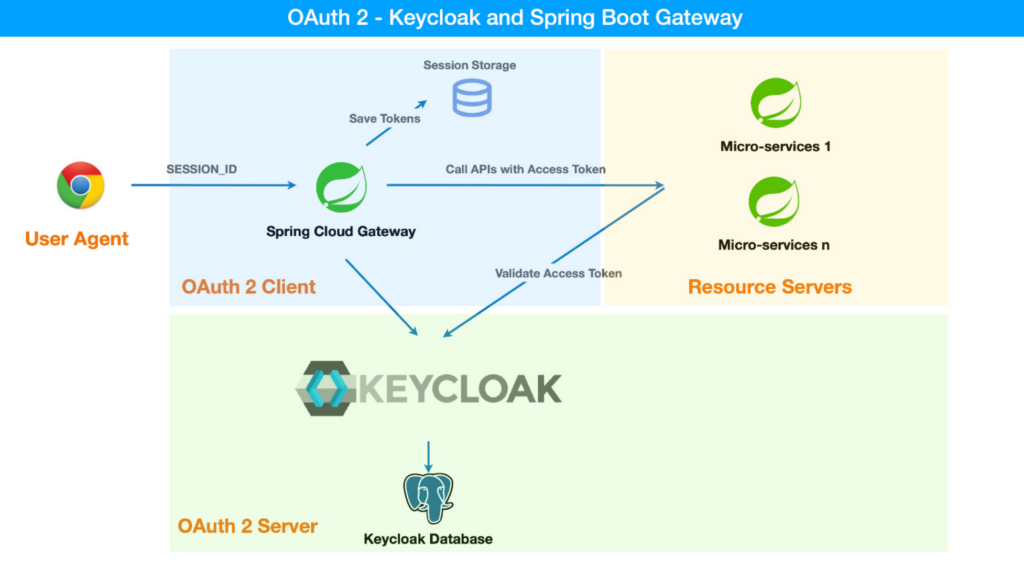

Com o problema estabelecido, foi apresentado a solução: o Keycloak, um servidor de identidade open source amplamente utilizado na indústria, que centraliza o gerenciamento de usuários e implementa os protocolos OAuth 2.0 e OpenID Connect (OIDC) de forma padronizada.

Os participantes exploraram ao vivo o painel de administração de uma instância do Keycloak já em produção no ambiente do MackLeaps. Ali puderam visualizar conceitos como Realms, Clients, Client Secret e escopos de acesso — entendendo, na prática, como o servidor de identidade organiza e protege as informações dos usuários antes de qualquer linha de código ser escrita.

Integração

Com o Keycloak compreendido, chegou a hora de refatorar o projeto. A mudança central foi a aplicação deixar de gerenciar identidade por conta própria e delegar essa responsabilidade inteiramente ao Keycloak.

Na prática, isso significou reconfigurar o BFF para reconhecer o Keycloak como seu provedor de identidade, reescrever a camada de segurança para suportar o fluxo OAuth2/OIDC e substituir a API Key hardcoded por um mecanismo que gerencia o ciclo de vida dos tokens de forma automática, renovando-os quando necessário.

Houve também ajustes no frontend para adaptá-lo às novas mudanças do backend, como a remoção da tela de login, já que o Keycloak passou a ser o responsável por ela. Além disso, qualquer sessão expirada passou a redirecionar o usuário diretamente para o fluxo de autenticação do provedor.

Ver para crer

A fase de testes foi o momento mais aguardado das sessões. Com a aplicação rodando, os participantes realizaram login pelo Keycloak, inspecionaram os cookies de sessão gerados (JSESSIONID) diretamente no navegador e acessaram uma rota dedicada do BFF que expunha os tokens ativos.

Com os tokens em mãos, o próximo passo foi colá-los no jwt.io e decodificá-los ao vivo — visualizando em tempo real o nome do usuário, os escopos de acesso, o tempo de expiração e a assinatura digital que garante a integridade de tudo aquilo. Para muitos participantes, foi a primeira vez que viram concretamente o que trafega dentro de um JWT.

O encerramento prático foi o teste de logout: após sair pela interface, qualquer tentativa de acessar rotas protegidas redirecionava de volta ao Keycloak, confirmando que a sessão havia sido encerrada em todos os pontos da arquitetura.

A sessão teórica final consolidou o que havia sido construído, com diagramas de fluxo OAuth2/OIDC e o Plant UML da arquitetura completa, dando nome e estrutura formal aos conceitos que os participantes já haviam colocado em prática.

O WTT 2026 reflete o ambiente que a FCI vem consolidando: um espaço no qual os próprios alunos assumem a responsabilidade de compartilhar conhecimento com seus pares, aliando rigor técnico à qualidade didática.

Sobre o ministrante

Eric Denser é aluno do 3 semestre de Ciência da Computação na Universidade Presbiteriana Mackenzie, campus Higienópolis, e estagiário no Laboratório de Engenharia de Software (MackLeaps). Seu trabalho no laboratório é voltado ao desenvolvimento de software seguro e sistemas embarcados.